Seminario web destacado: Presentación de la prueba CT de Parasoft C/C++ para pruebas continuas y excelencia en el cumplimiento | Vea ahora

Las herramientas de análisis de código estático ofrecen optimización y cumplimiento del código

Las innovadoras herramientas de análisis de código estático impulsan la calidad continua del desarrollo de software. La automatización del cumplimiento con una variedad de estándares de codificación ofrece codificación segura y de alta calidad para el desarrollo de software integrado y empresarial.

Análisis de código estático

¿Qué es el análisis de código estático?

El análisis estático es el proceso de analizar el código fuente con el fin de encontrar errores y evaluar la calidad del código sin necesidad de ejecutarlo.

Los desarrolladores y probadores pueden ejecutar análisis estáticos en código parcialmente completo, bibliotecas y código fuente de terceros. En el dominio de seguridad de aplicaciones, el análisis estático se conoce como prueba de seguridad de aplicaciones estáticas (SAST).

Los analizadores de código estático utilizan una interfaz similar a un compilador para construir un modelo sintáctico y semántico del software. Luego, el modelo sintáctico se analiza contra un conjunto de reglas o "verificadores" para ver si el código está en violación. Estos verificadores usan algoritmos de coincidencia de patrones para detectar errores que incluyen:

- Mal uso de las construcciones del lenguaje.

- Uso de funciones inseguras

- Violaciones de las pautas de codificación

El análisis estático es altamente recomendado o requerido por algunas empresas que crean aplicaciones para estándares de seguridad como ISO 26262, DO-178C, IEC 62304, IEC 61508 y EN 50128. Ayuda a las organizaciones a detectar defectos difíciles de encontrar y mejorar la seguridad, la protección y la seguridad del software. y confiabilidad al cumplir con los estándares de codificación como MISRA, AUTOSAR C ++ 14, CERT, CWE, OWASP y otros.

Técnicas de análisis de código estático

El análisis estático es el proceso de examinar la fuente sin necesidad de ejecución con el fin de encontrar errores o evaluar la calidad del código. Esto significa que los desarrolladores y evaluadores pueden ejecutar análisis estáticos en código parcialmente completo, bibliotecas y código fuente de terceros. En el dominio de seguridad de aplicaciones, el análisis estático se conoce como prueba de seguridad de aplicaciones estáticas (SAST).

Análisis estático basado en patrones

Busca patrones de código que violen las reglas de codificación definidas. Además de garantizar que el código cumpla con las expectativas uniformes de cumplimiento normativo o iniciativas internas, también ayuda a los equipos a evitar defectos como fugas de recursos, problemas de rendimiento y seguridad, errores lógicos y mal uso de la API.

Análisis estático basado en flujo

Implica encontrar y analizar las diversas rutas que se pueden tomar a través del código tanto por control (el orden en que se pueden ejecutar las líneas) como por datos (las secuencias en las que se puede crear, cambiar, usar y destruir una variable o entidad similar) . Esto puede exponer problemas que conducen a defectos críticos, como daños en la memoria (sobrescrituras de búfer), violaciones de acceso a la memoria, desreferencias de puntero nulo, condiciones de carrera o interbloqueos. También puede detectar problemas de seguridad señalando rutas que eluden el código crítico para la seguridad, por ejemplo, el código que realiza la autenticación o el cifrado.

Análisis de complejidad

Implica medir y visualizar varios aspectos del código. Puede ayudar a detectar defectos existentes, pero más a menudo advierte sobre posibles dificultades para prevenir y detectar defectos futuros cuando se mantiene el código. Esto se hace encontrando complejidad y dificultad como:

- Componentes demasiado grandes

- Anidamiento excesivo de bucles

- Serie de decisiones demasiado larga.

- Dependencias complicadas entre componentes

Análisis de duplicación de código

Verificar el código duplicado ayuda a las organizaciones a mejorar el diseño de la aplicación y disminuir los costos de mantenimiento. Durante este tipo de análisis, el código se analiza en elementos de lenguaje más pequeños (tokens). Los tokens se analizan de acuerdo con un conjunto de reglas que especifican lo que debe considerarse código duplicado. Hay dos tipos de reglas:

- Las reglas simples encuentran duplicados de un solo token como literales de cadena.

- Las reglas complejas encuentran múltiples tokens duplicados, como métodos o declaraciones duplicados.

¿Qué es una herramienta de análisis de código estático?

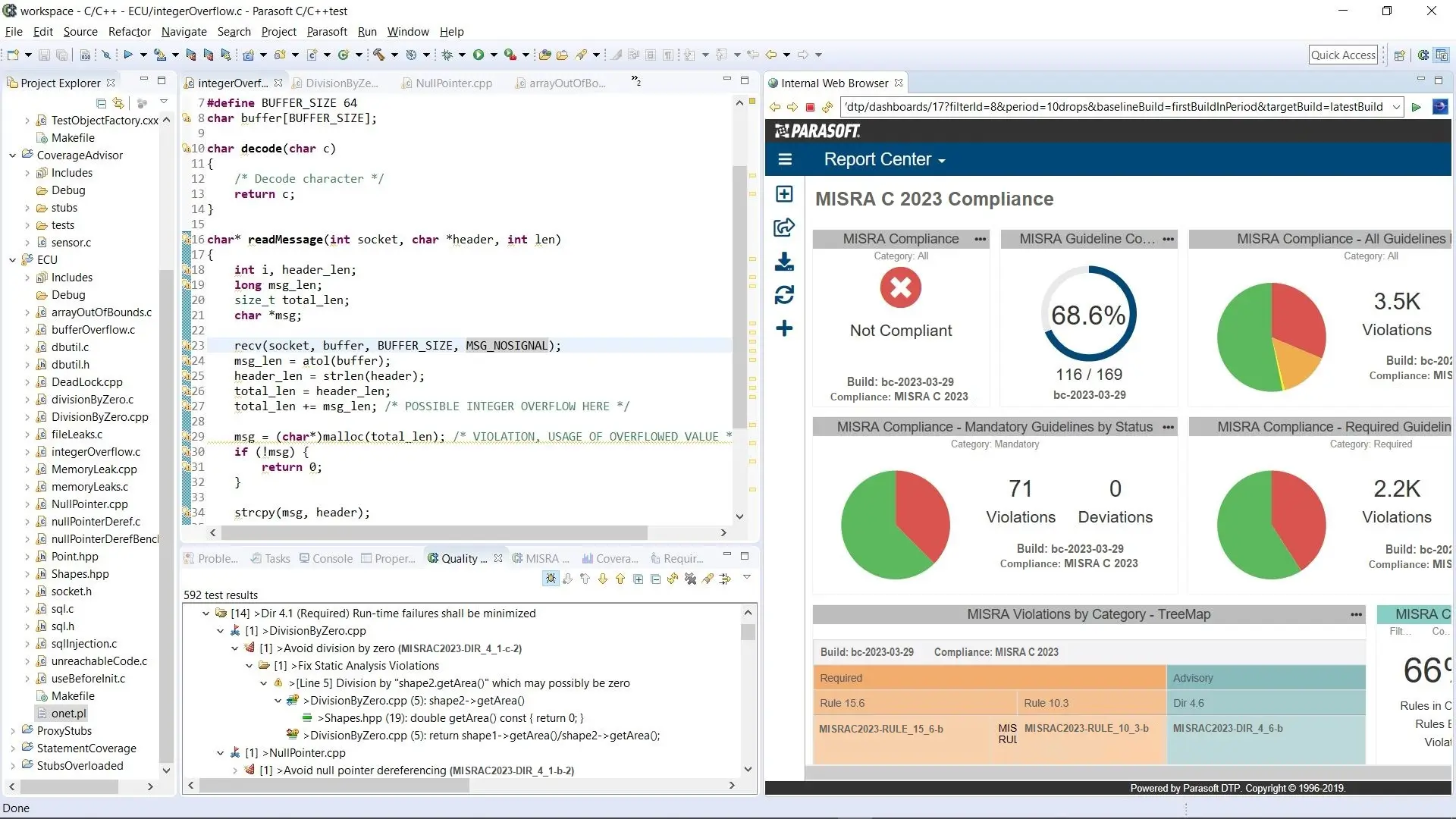

Las herramientas de análisis de código estático evalúan, compilan y verifican vulnerabilidades y fallas de seguridad para analizar el código bajo prueba. Una herramienta de última generación puede aplicar un verificador para encontrar problemas, infracciones y vulnerabilidades en el código. Con un conjunto completo de técnicas de análisis de código estático (análisis basado en patrones, análisis de flujo de datos, interpretación abstracta, métricas y más) puede verificar la calidad del código con una cantidad sustancial de verificadores. Mientras tanto, puede proporcionar flujos de trabajo procesables para ayudar a su equipo a reducir el ruido, priorizar los hallazgos y corregir defectos en el código.

También se admiten buscadores de errores especializados como desreferencia de puntero nulo, división por cero, fugas de memoria y otros. Cree configuraciones de reglas personalizadas para satisfacer las necesidades de su proyecto o empresa u opte por adoptar las reglas que se agrupan en configuraciones predefinidas.

“MISRA”, “MISRA C” y el logotipo del triángulo son marcas comerciales registradas de The MISRA Consortium Limited. © The MISRA Consortium Limited, 2021. Todos los derechos reservados.

Consideraciones al buscar una herramienta

Certificado por una Autoridad de Certificación TÜV

Para aplicaciones críticas para la seguridad, una solución certificada por una autoridad de certificación TÜV como TÜV SÜD para su uso en sistemas críticos para la seguridad para monitorear estándares de codificación de análisis estático como MISRA y AUTOSAR C++ 14.

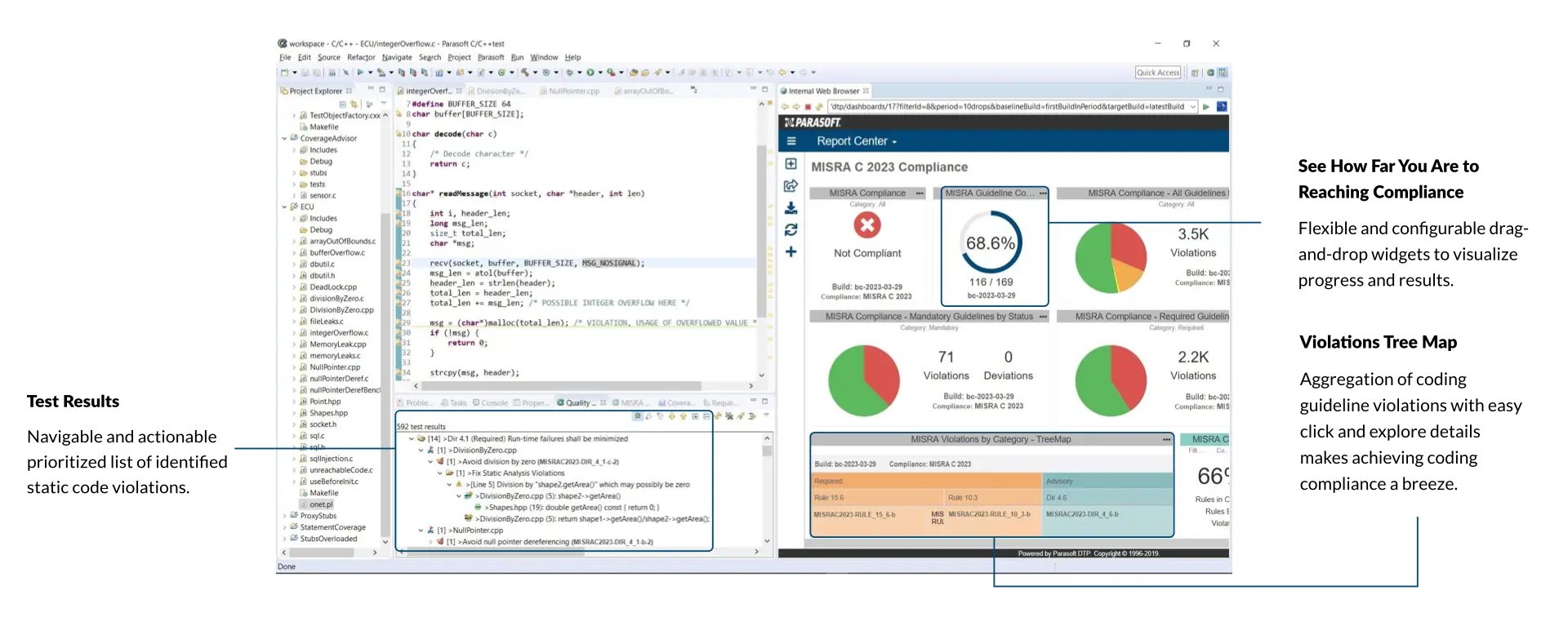

Proporciona un informe de resumen de cumplimiento

Un informe de resumen de cumplimiento que documenta el estado de cumplimiento de cada directriz y cualquier otra desviación o recategorización asociada.

Compatible con los estándares de codificación de la industria

Admite más de 2500 reglas diferentes que cubren los estándares de codificación de la industria, como AUTOSAR C ++ 14, MISRA, JSF, CERT, CWE y más.

Obtenga más consejos y estrategias útiles para comenzar con el análisis estático.

¿Cuáles son los beneficios de una herramienta de análisis de código estático?

Aumente la calidad del código y reduzca el costo de los defectos

Evite los defectos de código en las primeras etapas de cualquier proceso de desarrollo antes de que se conviertan en desafíos más costosos en las etapas posteriores de las pruebas de software.

Satisfacer los estándares funcionales de la industria

Marque el comienzo de las soluciones de análisis estático recomendadas por las normas de proceso como ISO 26262, DO-178C, IEC 62304, IEC 61508, EN 50128 y más.

Satisfacer las pruebas de seguridad de análisis estático (SAST)

Incorpore el cumplimiento de los estándares de codificación de seguridad como SEI CERT, CWE, OWASP, DISA-ASD-STIG y UL 2900 en los procesos de prueba de SA y asegúrese de que su código cumpla con los más estrictos estándares de seguridad.

Cumplir con los estándares de cumplimiento de códigos de seguridad

Establecer el cumplimiento de los estándares de codificación de seguridad como MISRA, AUTOSAR C ++ 14, JSF y más, o cree su propia configuración de estándares de codificación personalizados para su organización.

Incorpore SA en su flujo de trabajo de CI / CD

Integre fácilmente el análisis estático en su canalización de CI / CD optimizada con pruebas continuas que ofrecen rápidamente software de alta calidad.

Pruebe de forma más inteligente con IA y ML

Incorpore inteligencia artificial y aprendizaje automático para mejorar la productividad en el flujo de trabajo de análisis estático de su equipo. La IA marcará y priorizará las infracciones más urgentes que deben corregirse primero.

Vea los resultados en el tablero de informes dinámicos de Parasoft y automatice el posprocesamiento y las estrategias de informes avanzados utilizando datos históricos. Incluso puede ver los resultados cuando trabaja con grandes bases de código y código heredado donde la visibilidad del código suele ser un desafío. Eso significa que puede concentrarse rápidamente en la calidad del código recién agregado.

Parasoft ofrece herramientas de análisis de código estático para muchos

Ambientes de desarrollo

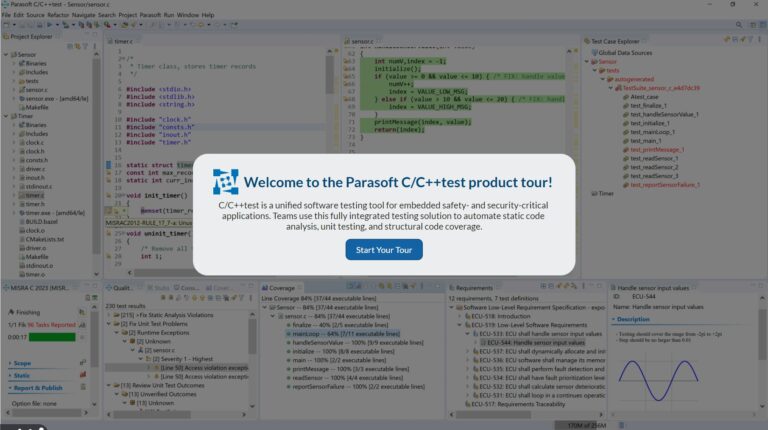

¿En qué entorno está trabajando su equipo de desarrollo? Las soluciones de Parasoft admiten un conjunto completo de ecosistemas de desarrollo para integrarse en una extensa lista de productos IDE para realizar análisis estáticos para C, C++, Java, C# y VB.NET. Proporcione a su equipo de programadores las herramientas de automatización que necesita para realizar el análisis de calidad del código fuente. Proteja su organización con pruebas de seguridad de aplicaciones estáticas. Busque fallas de codificación de aplicaciones, puertas traseras o analice cualquier otra vulnerabilidad de seguridad que pueda poner en riesgo a su organización o a sus clientes o que sean susceptibles de sufrir un ataque. Las herramientas de Parasoft están disponibles para estos lenguajes de programación.

Consejos para realizar análisis de código estático con éxito

Una de las mejores cosas que puede hacer para tener éxito es comprender los cuatro tipos principales de análisis de código estático y los errores que estas pruebas están diseñadas para detectar.

Pruebas de rendimiento Identifique los errores que abordarán los problemas generales de rendimiento y ayudarán a los desarrolladores a mantenerse al día con las mejores prácticas más recientes.

Análisis de código fuente relacionado con la seguridad encuentra riesgos de seguridad como criptografía débil, problemas de configuración y errores de inyección de comandos específicos del marco.

Pruebas de seguridad y confiabilidad Ayude a prevenir problemas con la funcionalidad porque nadie quiere mensajes de servicio de emergencia que no respondan a las horas de trabajo. Este tipo de análisis de código estático es especialmente útil para encontrar pérdidas de memoria o problemas de subprocesos.

Pruebas de estilo Anime a los equipos a adoptar estilos de codificación uniformes para facilitar su uso, comprensión y corrección de errores. Los desarrolladores no tienen que perder el tiempo identificando violaciones de estilo. Las pruebas los encuentran, lo que ahorra tiempo.

Identificar el alcance del problema.

Asegurar que el código sea legible para otros desarrolladores.

Escribe. código con la reutilización en mente.

Guardar extensibilidad disponible si una aplicación necesita nuevas características en el futuro.

Desarrolla código que utiliza recursos mínimos mientras se ejecuta rápidamente.

Utilizar Análisis dinámico y estático.

Obtenga los pasos recomendados a seguir para elegir una solución moderna de análisis estático para su equipo.

Introducción: ¿Cómo se realiza el análisis estático?

Las herramientas de análisis estático pueden ser efectivas cuando un proyecto está incompleto y parcialmente codificado. Eso significa que estas herramientas se pueden introducir y usar en cualquier fase de un proyecto de desarrollo de software, lo que es un gran beneficio en la ingeniería de software. Es importante considerar la madurez del producto en desarrollo porque puede afectar la forma en que se puede adoptar el análisis estático.

El mayor desafío con la introducción del análisis estático es que una compilación de una gran cantidad de código puede generar una gran cantidad de advertencias.

Es por eso que su enfoque debe estar en lograr que su equipo sea lo más productivo posible al integrar el análisis estático en un proyecto. Esto evitará que su equipo se sienta abrumado por las muchas advertencias de análisis estático que probablemente tendrán. La mayoría de los desarrolladores no pueden darse el lujo de corregir de inmediato el código existente o heredado.

A medida que su equipo sea más competente, podrá incorporar objetivos secundarios, como mejorar la calidad general y hacer cumplir los estándares de codificación de la organización. Los desarrolladores pueden analizar resultados rápidamente, lidiar con falsos positivos y corregir errores de manera eficiente a medida que el análisis estático se convierte en una rutina diaria. También podrán hacer frente a los falsos positivos.

Proyecto existente en el mercado

El enfoque principal para adoptar un análisis estático para estos proyectos se llama reconocer y aplazar. Debido a que no se está desarrollando mucho código nuevo, todos los errores descubiertos y las vulnerabilidades de seguridad se agregan a la deuda técnica existente.

Proyecto existente con desarrollo actual

El enfoque recomendado para la integración se denomina enfoque de línea en la arena. Este enfoque significa mejorar el código nuevo a medida que se desarrolla y aplazar las advertencias menos críticas como deuda técnica.

Nuevo proyecto

Los desarrolladores pueden integrar el análisis estático en sus entornos de desarrollo desde el principio y en forma de flujo de control para garantizar que el código se escriba con un estándar de alta calidad. El enfoque de la adopción, en este caso, se llama acertadamente greenfield.

¿Por qué elegir la solución de análisis de código estático de Parasoft?

Parasoft ofrece C/C++test, Jtest y dotTEST para acelerar la entrega de software seguro, compatible y de alta calidad a través de su análisis de código estático de C, C++, Java, C# y VB.NET.

Nuestro análisis estático detecta errores de tiempo de ejecución complejos al principio de la etapa de desarrollo sin necesidad de ejecutar costosas pruebas de tiempo de ejecución. Parasoft analiza las rutas de ejecución a través del código para encontrar posibles problemas e incluso código muerto. También detecta vulnerabilidades de seguridad, como archivos de datos corruptos, desbordamientos de búfer, inyección de comandos o inyección SQL. Implemente la solución de análisis estático de Parasoft para:

- Optimice el cumplimiento.

- Encuentre defectos temprano en el SDLC.

- Produzca código seguro, protegido y confiable.

- Entregue el código más rápidamente.

- Acorte el ciclo de vida de las pruebas.

- Reducir los costos de mano de obra.

- Automatice los informes.

- Cree y personalice su propia configuración de SA.

Recursos de análisis estático

Preguntas frecuentes

Mejore sus pruebas de software con las soluciones de Parasoft.